Trojan, còn được gọi là Trojan Horse, là một loại phần mềm độc hại nguy hiểm thường ẩn mình dưới dạng các chương trình hoặc tệp tin hợp pháp để xâm nhập vào hệ thống máy tính của người dùng.

Không giống như virus hay worm, Trojan không tự nhân bản mà phụ thuộc vào người dùng tải và cài đặt nó. Một khi đã xâm nhập vào hệ thống, Trojan có thể thực hiện nhiều hành động nguy hiểm như đánh cắp thông tin cá nhân, ghi lại hoạt động bàn phím, mở cửa sau cho hacker, hoặc thậm chí kiểm soát hoàn toàn máy tính của nạn nhân.

Trong bài viết này, bạn đọc sẽ cùng Geneat Software tìm hiểu về Trojan và cách phòng tránh nó, đây là việc cực kỳ quan trọng để bảo vệ hệ thống và dữ liệu của bạn.

Định nghĩa

Trojan là một loại phần mềm độc hại giả dạng các chương trình hợp pháp hoặc vô hại để đánh lừa người dùng tải và cài đặt nó. Khác với virus và worm, Trojan không tự nhân bản mà lây lan thông qua việc người dùng tự tay cài đặt phần mềm. Khi đã được cài đặt, Trojan có thể thực hiện nhiều hành động nguy hiểm như đánh cắp thông tin cá nhân, tạo cửa sau cho hacker xâm nhập, hoặc gây ra thiệt hại cho hệ thống máy tính. Điều đáng sợ ở Trojan là người dùng thường không biết mình đã bị nhiễm cho đến khi hậu quả xảy ra.

Có thể bạn quan tâm: Malware là gì? Những điều cần biết về malware

Nguồn gốc của tên gọi

Tên gọi “Trojan” xuất phát từ câu chuyện ngụ ngôn nổi tiếng về cuộc chiến thành Troy trong thần thoại Hy Lạp. Theo câu chuyện, quân Hy Lạp đã sử dụng một chiến lược khéo léo để xâm nhập vào thành Troy bằng cách chế tạo một con ngựa gỗ khổng lồ (Trojan Horse) và giấu quân lính bên trong. Người dân thành Troy tưởng rằng con ngựa là một món quà từ quân Hy Lạp, và không nghi ngờ gì, họ đưa nó vào trong thành.

Đêm đó, lính Hy Lạp từ trong con ngựa bước ra, mở cổng thành cho quân đội của họ tràn vào và chiếm lấy thành Troy. Phần mềm Trojan cũng hoạt động theo cách tương tự: giả vờ là một chương trình vô hại để xâm nhập vào hệ thống của người dùng, sau đó thực hiện các hành động phá hoại từ bên trong. Sự so sánh này nhấn mạnh tính chất lừa đảo và nguy hiểm của Trojan. (Tham khảo: Wikipedia)

Đặc điểm

Trojan thường được thiết kế để hoạt động ẩn mình và không bị phát hiện bởi người dùng. Một trong những đặc điểm quan trọng của Trojan là khả năng ẩn mình dưới dạng các chương trình hợp pháp hoặc tệp tin phổ biến như tài liệu văn bản, tệp âm thanh, hoặc video.

Điều này khiến người dùng dễ dàng bị lừa tải và cài đặt nó mà không hề nghi ngờ. Một khi đã xâm nhập vào hệ thống, loại phần mềm này có khả năng thực hiện nhiều hành động nguy hiểm như đánh cắp thông tin cá nhân, ghi lại hoạt động bàn phím, tạo cửa sau cho hacker, hoặc thậm chí kiểm soát hoàn toàn máy tính của nạn nhân.

Trojan cũng có khả năng lây lan qua nhiều con đường khác nhau như email đính kèm, tải về từ các trang web không an toàn, hoặc thông qua các thiết bị lưu trữ ngoại vi như USB. Một khi đã xâm nhập vào hệ thống, Trojan thường sử dụng các kỹ thuật ẩn mình như thay đổi tên tệp tin, ẩn tệp tin trong các thư mục hệ thống, hoặc thậm chí tự động xóa bỏ các dấu vết của mình để tránh bị phát hiện. Điều này khiến việc phát hiện và loại bỏ Trojan trở nên khó khăn hơn nhiều.

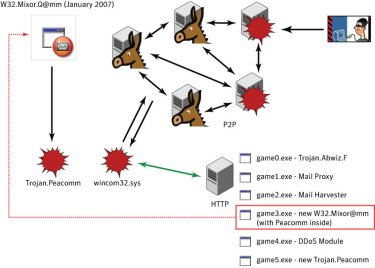

Một đặc điểm nguy hiểm khác của Trojan là khả năng tự động cập nhật và thay đổi hành vi của mình. Một số loại được thiết kế để tự động tải về các phần mềm độc hại khác hoặc nhận lệnh từ các máy chủ điều khiển từ xa để thay đổi cách thức hoạt động của mình. Điều này khiến Trojan trở nên linh hoạt và khó đối phó hơn, vì chúng có thể thay đổi chiến thuật và kỹ thuật để vượt qua các biện pháp bảo mật mới nhất.

Ví dụ về các trojan nổi tiếng

Một trong những Trojan nổi tiếng nhất là Trojan Zeus, được phát hiện vào năm 2007. Zeus được thiết kế để đánh cắp thông tin ngân hàng trực tuyến bằng cách ghi lại các phím bấm của người dùng. Trong suốt thời gian hoạt động, Zeus đã gây ra thiệt hại lên đến hàng triệu đô la cho các cá nhân và tổ chức trên toàn thế giới.

Trojan Rakhni, phát hiện vào năm 2013, là một ví dụ khác. Rakhni có khả năng tự động chuyển đổi giữa ransomware và cryptominer tùy thuộc vào hệ thống mà nó xâm nhập. Rakhni đã gây ra nhiều thiệt hại về tài chính và dữ liệu cho nạn nhân trên khắp thế giới.

Trojan Emotet, phát hiện vào năm 2014, ban đầu được thiết kế như một Trojan ngân hàng nhưng sau đó phát triển thành một phần mềm độc hại đa năng có khả năng tải về các loại phần mềm độc hại khác. Emotet đã gây ra thiệt hại hàng tỷ đô la thông qua việc đánh cắp thông tin cá nhân và doanh nghiệp.

Cách thức xâm nhập của trojan trên máy tính Windows và điện thoại Android

Trên máy tính Windows, Trojan thường xâm nhập thông qua các email lừa đảo hoặc các trang web không an toàn. Một thủ thuật phổ biến là gửi email giả mạo từ các tổ chức uy tín, yêu cầu người dùng tải về và mở một tệp đính kèm bị nhiễm. Khi người dùng mở tệp đính kèm, Trojan sẽ tự động cài đặt và bắt đầu hoạt động mà không bị phát hiện. Một số Trojan khác có thể lây lan qua các phần mềm tải về từ các trang web không an toàn hoặc thông qua các thiết bị lưu trữ ngoại vi như USB.

Trên điện thoại Android, phần mềm độc hại này thường xâm nhập thông qua các ứng dụng giả mạo trên Google Play Store hoặc các trang web tải ứng dụng bên ngoài. Một số ứng dụng giả mạo được thiết kế để trông giống như các ứng dụng phổ biến nhưng chứa mã độc Trojan bên trong.

Khi người dùng tải và cài đặt ứng dụng, Trojan sẽ bắt đầu hoạt động và có thể đánh cắp thông tin cá nhân, theo dõi hoạt động của người dùng, hoặc thậm chí gửi tin nhắn SMS mà người dùng không biết. Một số Trojan trên Android còn có khả năng ẩn mình và tự động cập nhật để tránh bị phát hiện và loại bỏ.

Cách Phòng Tránh

Để phòng tránh, người dùng cần tuân thủ một số biện pháp bảo mật cơ bản. Đầu tiên, hãy luôn cập nhật hệ điều hành và phần mềm của bạn lên phiên bản mới nhất để đảm bảo rằng mọi lỗ hổng bảo mật đã được vá. Thứ hai, sử dụng phần mềm diệt virus và phần mềm bảo mật uy tín để phát hiện và loại bỏ các mối đe dọa. Hãy đảm bảo rằng phần mềm bảo mật của bạn luôn được cập nhật để có thể đối phó với các mối đe dọa mới nhất.

Thứ ba, hãy cẩn thận khi tải và cài đặt phần mềm từ Internet. Chỉ tải phần mềm từ các nguồn uy tín và tránh các trang web không an toàn. Hãy luôn kiểm tra đánh giá và nhận xét của người dùng trước khi tải và cài đặt bất kỳ phần mềm nào. Thứ tư, không mở các email lạ hoặc các tệp đính kèm không rõ nguồn gốc. Nếu nhận được email từ các tổ chức uy tín yêu cầu cung cấp thông tin cá nhân hoặc tải về tệp đính kèm, hãy kiểm tra kỹ lưỡng trước khi thực hiện.

Cuối cùng, hãy sao lưu dữ liệu thường xuyên để đảm bảo rằng bạn có thể khôi phục dữ liệu nếu bị nhiễm Trojan. Bằng cách tuân thủ các biện pháp bảo mật này, bạn có thể giảm thiểu nguy cơ bị nhiễm Trojan và bảo vệ hệ thống của mình.

Có thể bạn quan tâm: Những lý do nên sử dụng phần mềm bản quyền

Ngoài ra Geneat Software đang là đơn vị cung cấp các dịch vụ chuyển đổi số, thiết kế và phát triển phần mềm quản lý nhân sự. Hãy liên hệ ngay để được tư vấn.

Geneat Software - Triển khai phần mềm Quản lý chuyên nghiệp

Địa chỉ: Số 1 Đại Cồ Việt, Hà Nội, Việt Nam

Hotline: 093 457 1626

Email: support@geneat.vn